A Google retirou

do ar aplicativos para Android ligados

a um esquema de fraudes de anúncios e abuso de permissão de usuários. As

atividades suspeitas foram denunciadas em uma reportagem do Buzzfeed News

norte-americano, que listou 5 mil apps populares na plataforma de downloads.

Destes, a equipe separou para análise aqueles que aparentavam

ter alguma atividade ou etapa suspeita, conforme políticas do Android. Segundo

a matéria, seis ferramentas desse tipo eram ligadas ao DU Group, empresa

desmembrada do Baidu no ano passado, que hoje ainda detém 34% do grupo.

Dentre os avaliados, estava o Selfie

Camera, um editor de imagens que contava com cerca de 50 milhões de downloads

na Play Store. Ainda apresentaram atividades semelhantes os seguintes apps do

DU Group: Omni Cleaner, RAM Master, Smart Cooler,

Total Cleaner e AIO Flashlight.

O trabalho foi realizado em parceria com analistas e programas

do Check Point e Method Media Intelligence, especializados em segurança e

fraude digital. Eles chegaram à conclusão de que os apps suspeitos eram

programados para clicarem automaticamente em anúncios, para gerar mais receita.

Dessa forma, isso era feito sem que o usuário permitisse ou soubesse.

Outros

aplicativos do Du Group para Android. Fonte: reprodução/Du Group.

As operações ocorriam até mesmo quando os

apps não eram executados. Isso poderia, então, elevar o consumo de bateria e

dados. A reportagem do Buzzfeed News ainda revelou que os cliques programados

costumavam acontecer com anúncios ligados a plataformas do AdMob, do Google, e

MoPub, do Twitter.

Esses recursos, em alguns casos, também chegavam ocultar algumas

etapas de atividades, como coleta e envio de dados para servidores chineses e

conexões com o Du Group, enquanto seu desenvolvedor. Outro aspecto estranho é

que as políticas de privacidade de alguns apps da empresa estão hospedados em

perfis do Tumblr, ou seja, de modo nem um pouco confiável, como: dreamilyswimmingwizard.tumblr.com, yesexactlyinnerbouquetstuff.tumblr.com/ e superiorzzr.tumblr.com.

Outros desenvolvedores também exploram anúncios de

modo abusivo na Play Store

As atividades fraudulentas não

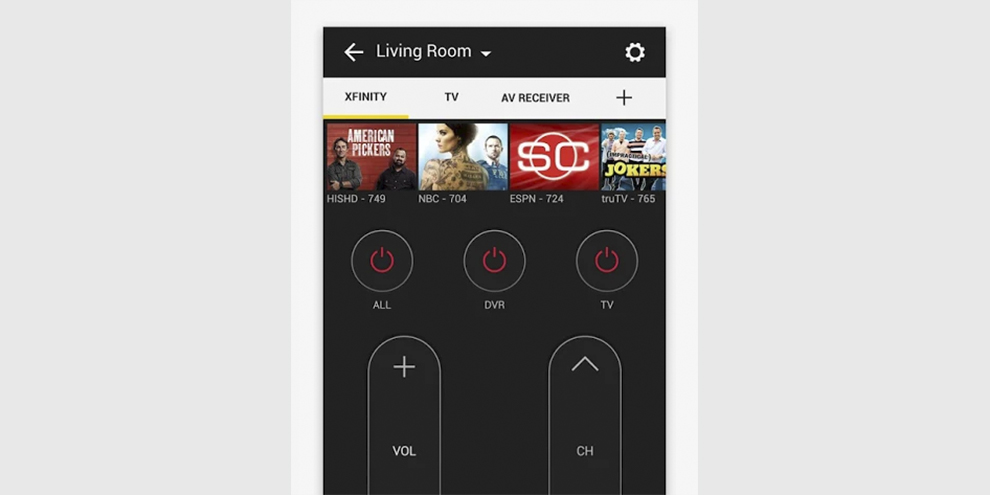

ocorreram somente com ferramentas da empresa chinesa. Foi citado também o

Samsung TV Remote Control, da norte-americana Peel Technologies. Nas análises,

o recurso, que funciona como um controle remoto no celular, é capaz de acessar

o microfone, localização, endereço de IP e outros detalhes do aparelho.

Na própria Play Store, ainda há uma

série de reclamações, inclusive em português, sobre o controle remoto digital.

Muitos usuários dizem que o app usa propagandas de forma exagerada, as quais

surgem de modo inesperado na tela do celular.

A companhia, em 2012, assinou um

contrato com a Samsung para poder pré-instalar seus apps em alguns aparelhos da

marca. De acordo com relatos feitos à equipe do Buzzfeed News, as ferramentas

também tinham acesso ao controle de anúncios dos dispositivos.

Samsung TV Remote Control. Fonte:

reprodução/Play Store.

Du Group entra para a lista de

suspeitos da Google

Em resposta ao site de notícias, a Google

informou por e-mail que colocou os apps do DU Group em sua lista de

desenvolvedores suspeitos. “Se um aplicativo viola nossas políticas,

tomamos providências que podem incluir a proibição de que um desenvolvedor

possa publicar no Google Play”, afirmou um porta-voz no comunicado. Com a decisão,

a empresa chinesa não pode mais explorar os recursos de publicidade da Google

para gerar receita.

Apesar disso, não ficou muito claro se a

gigante das buscas pretende tomar medidas mais rigorosas com o grupo de modo

geral. Esse último, por sua vez, não respondeu aos e-mails do Buzzfeed News.

Ironicamente, o DU Group se autodenomina como “O

desenvolvedor para Android mais confiável do mundo”.

A gigante das buscas disse em um blogpost,

dias depois, que criou novas regras para impedir que anúncios abusivos fossem

veiculados a partir da Play Store. Também detalhou que derrubou 2,3 bilhões de

violações desse tipo em 2018.

As revelações demonstram que as ações da Google, de combate a

esses problemas, até o momento, aparentam não ser suficientes, já que práticas

semelhantes ainda acontecem com apps disponíveis na Play Store.

Fonte:

ENGADGET

Nenhum comentário:

Postar um comentário